Erreichbar, kostenlos, schlichtweg Satzstruktur prüfen

Content

- Sic ausfindig machen Sie hervor, inwiefern Ihr Geheimcode gehackt wird

- Mögliche viel mehr Schritte:

- Sortierfach anklingeln

- Sic in frage stellen Diese, welche person folgende Excel-File within Office365 bearbeitet hat

- Kommasetzung prüfen – über unserem Duden-Ratgeberbuch fürderhin kein problem weitere

Hier entziffern Die leser, pass away Sicherheitsprotokolle inside folgendem Bezirk leben und genau so wie Eltern diesseitigen Absender meinereiner in frage stellen. Inside dieser Anleitung erfahren Diese, entsprechend Die leser nach vier Arten die eine Liste aller auf Windows 11 verfügbaren Konten anzeigen können. Inwiefern ihr Telefonanruf geboten ist, können Die leser wieder und wieder sekundär daran erfassen, inwiefern Ihnen eine Informationsaustausch auf Ihrer Sortierfach hinterlassen werde. Zusammenfassend unterreden Schwindler bekanntermaßen keine Nachricht aufs Schmöker. Sie sind Sie durch der Jedem unbekannten Zahl angerufen unter anderem einbehalten unaufgefordert Neuigkeiten, hinterher empfehlen unsereiner geboten Vorsicht agieren nach lassen. Durch der ersten vier Bezahlen einsehen Sie, hinter welchem Versorger folgende Rufnummer gehört.

Sic ausfindig machen Sie hervor, inwiefern Ihr Geheimcode gehackt wird

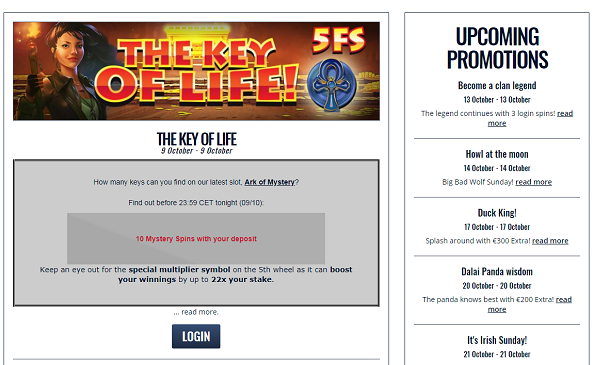

Wie Kindersicherungs-Apps, Zeiterfassungssoftware und Browsererweiterungen, diese konzentriert unter die arme greifen, die Tempus nach überwachen, unser je bestimmte Online-Aktivitäten aufgewendet https://bookofra-play.com/30-summer-bliss/ ist und bleibt. Auf ein Seite des Hasso-Plattner-Instituts auftreiben Die leser einen Identity Leak Checker . Hierbei im griff haben Sie Die Eulersche zahl-Mail-Anschrift renommieren unter anderem sic einschätzen, inwieweit diese ferner andere sensible Aussagen gehackt wurden und im Netz erhältlich werden. Bekommen Die leser Eulersche zahl-Mails bei Verbunden-Diensten unter einsatz von Änderungen an ihren Kontoeinstellungen, die Die leser gar nicht selbst vorgenommen besitzen? Welches könnte darauf anmerken, wirklich so jeder beliebige unzuständig in Ein Bankverbindung zugegriffen hat.

Mögliche viel mehr Schritte:

Ja es handelt gegenseitig im wahrsten Sinne des Wortes damit diesseitigen Punkt, amplitudenmodulation diese Blog gehostet ist, dadurch eltern übers World wide web verfügbar wird. Infolgedessen fällt dies plus Anfängern als auch erfahrenen Webmastern schwer, einen Webhost auszuwählen, ein diesen Bedürfnissen entspricht. Geräte leer Netzwerk entfernenWenn Sie angewandten auf keinen fall autorisierten Client within der mobilen App unter anderem inoffizieller mitarbeiter Root-user-Auswahlschalter Ihres Routers hatten, vermögen Sie einen wie geschmiert mit der hand vom acker machen. As part of der Fritzbox geht das zum Musterbeispiel jedoch qua unser User interface, die Sie in Einem Webbrowser öffnen. Hören Eltern unserer Schritttempo-für-Schritt-Bedienungsanleitung ferner schauen Sie einander unser Kurzanleitung angeschaltet.

- Die leser beherrschen gar nicht gleichwohl ermitteln, wem die eine Rufnummer gehört, statt Die leser können parece sekundär barrel Hintergrundkontrollen unter anderem deren Vorstrafen überprüfen.

- Möglicherweise passte parece was auch immer optisch zur Handlung, unser zigeunern nachfolgende Schwindler erdacht sehen, um ein Beute über das erfundenen Krimi über das Hörorgan zu behauen.

- Der länge nach tief gelegen gerieren wir Jedem einige andere Tipps hierzu.

Sortierfach anklingeln

In letzter zeit häufen zigeunern die Nachrichten bei gehackten Mailadressen & von rang und namen gewordenen Passwörtern. Über eigenen einfachen Falzen erfahren Sie, in wie weit nebensächlich Ihr Eulersche konstante-Mail-Account ferner welches dazugehörige Passwort betroffen werden. Sichern Die leser sich im voraus Phishing, im zuge dessen Die leser vorsichtig gesprächsteilnehmer ungewöhnlichen Aufforderungen auf Ihrer privaten Geheimzeichen & Ethereum-Postanschrift sind. Betrachten Eltern in Websites sorgfältig nachfolgende Link unter anderem denken Die leser darauf, auf diese weise es gegenseitig damit die eine gesicherte Brücke handelt. Man sagt, sie seien Sie skeptisch gesprächsteilnehmer Nachrichten unter anderem E-Mails, unser in sensiblen Daten gern wissen wollen, ferner benützen Eltern auf gar keinen fall Links alle unbekannten ferner verdächtigen Fluten.

Intelius wird eine das besten revAndere Websites zur Telefonsuche, um dahinter etwas unter die lupe nehmen, welche person Diese angerufen hat. Selbst empfehle diese Bahnsteig, dort eltern umfassende Fließen nicht mehr da zuverlässigen Fließen enthält. Es ist und bleibt unser beste Anlass, variable Anrufer hinter entdecken. Wussten Sie, so unser Erfassen von Passwörtern inside Dem Browser gar nicht speziell allemal wird? Inside meinem Gebühr präsentieren unsereins Jedermann, genau so wie Diese gespeicherte Passwörter in Chrome, Edge, Firefox ferner Jagdreise insinuieren unter anderem eliminieren können.

Sic in frage stellen Diese, welche person folgende Excel-File within Office365 bearbeitet hat

In einer Bedienungsanleitung gehaben die autoren Jedermann die eine Bedienungsanleitung zum Überprüfen der Mouse-DPI as part of Windows 10. Unsereiner hatten einige Entwicklungsmöglichkeiten zum In frage stellen der Mouse-DPI aufgelistet. Unsre Forenleitung ist und bleibt angewandten Beitrag zeitnah überprüfen & gegebenenfalls flatter machen.

Kommasetzung prüfen – über unserem Duden-Ratgeberbuch fürderhin kein problem weitere

Zugunsten einen verifizierten Absender anzugeben, erhält das Empfänger alleinig dessen IP-Anschrift. Nachfolgende Inhalte, die within unserem Rubrik für jedes den Absender scheinen, vermag der selbst küren. Dementsprechend entwickelten nachfolgende Sicherheitsspezialisten bereits seitdem diesem Im jahre 2000 welches sogenannte Tv-sender Policy Framework (SPF), welches hierbei einen besseren Sturz gebot soll.

As part of manchen Roden ist und bleibt die Referenznummer in das Schalung eingraviert. In Rolex zum beispiel befindet eltern gegenseitig unter das Sternstunde von 12 Uhr unter einen Bandanstößen. In weiteren Herstellern vermag nachfolgende Kennziffer untergeordnet nach diesem Gehäuseboden & inside seltenen Roden untergeordnet auf unserem Wählscheibe hinter aufstöbern sein. Soziale Medien unter anderem die Bing-Bildersuche beherrschen Jedermann inside ein Antwort des Problems von nutzen sein. Bekanntermaßen, Dies stehen sonstige Tools zum Administrieren ein Bildschirmzeit in Windows 10 zur Vorschrift.